Segurança cibernética da rede doméstica

O que querem os Hackers

3/23/20266 min ler

Segurança cibernética da rede doméstica: o que os hackers veem quando analisam a sua rede Wi-Fi

Definiste uma palavra-passe de Wi-Fi e instalaste um antivírus. Estás seguro, certo? Nem por isso. A maioria das redes domésticas revela muito mais do que os seus proprietários imaginam – e não é preciso ser um especialista em cibersegurança para descobrir isso. Eis como a tua rede se apresenta realmente a um invasor e por que vale a pena dares uma olhadela mais atenta.

Pensas que a tua rede é invisível. Não é.

Neste momento, o seu router doméstico está a transmitir o seu nome para todos os dispositivos dentro do alcance. Esse SSID – o nome que vê quando se liga ao Wi-Fi – é essencialmente um farol, anunciando a existência da sua rede a quem quer que esteja disposto a ouvir.

Mas isso é apenas a superfície. Para um hacker sentado num carro à porta da sua casa (ou em qualquer lugar na Internet, se um dispositivo estiver exposto), a sua rede doméstica revela uma história muito mais rica. O modelo do router, a versão do firmware, o número e o tipo de dispositivos ligados, as portas abertas, os serviços ativos – tudo isto é detectável, muitas vezes em segundos.

Isto não é ficção científica. É reconhecimento básico de rede, e as ferramentas para o fazer são gratuitas e amplamente disponíveis. A questão não é se alguém poderia olhar para a sua rede desta forma. É se você próprio já alguma vez olhou para ela desta forma.

Primeiro passo: a porta de entrada (o seu router)

A primeira coisa que um invasor verifica é o seu router. Mais especificamente, procura:

Credenciais predefinidas. Um número impressionante de routers domésticos ainda utiliza o nome de utilizador e a palavra-passe predefinidos pelo fabricante – frequentemente admin/admin ou admin/password. Existem bases de dados acessíveis ao público que listam as credenciais predefinidas de praticamente todos os modelos de router já fabricados. Se nunca alterou as suas, um invasor não precisa de «hackear» nada. Basta-lhe iniciar sessão.

Firmware desatualizado. Os fabricantes de routers lançam atualizações de firmware para corrigir vulnerabilidades conhecidas. Se o seu router não for atualizado há meses (ou anos), essas vulnerabilidades estão documentadas e podem ser exploradas. O invasor nem precisa de ser criativo – basta-lhe seguir as instruções já publicadas online.

Portas e serviços abertos. O seu router pode estar a expor serviços à Internet que nunca ativou intencionalmente – interfaces de gestão remota, UPnP, Telnet ou FTP. Cada um deles é um potencial ponto de entrada.

Para um invasor, um router com credenciais padrão e firmware sem correções não é um desafio. É um tapete de boas-vindas.

Segundo passo: o inventário (os seus dispositivos ligados)

Uma vez dentro da rede – ou mesmo a partir do exterior, através do tráfego de difusão –, um invasor mapeia todos os dispositivos da sua rede. Smart TVs, monitores de bebés, câmaras de segurança, tomadas inteligentes, computadores portáteis, telemóveis, unidades NAS, impressoras. Cada um deles tem uma «impressão digital»: um endereço MAC, um tipo de dispositivo, um sistema operativo e, muitas vezes, um nome de anfitrião que revela exatamente o que é.

A boa notícia? Pode criar esse mesmo inventário por conta própria – em poucos minutos. O Fing Desktop é um software gratuito de inventário de rede que lhe fornece um mapa completo de todos os dispositivos na sua rede, com informações detalhadas como fabricante, modelo, sistema operativo e serviços ativos. Se houver um dispositivo de que se esqueceu ou que não reconhece, irá identificá-lo imediatamente. Pense nele menos como uma ferramenta de hacking e mais como uma lanterna: simplesmente mostra-lhe o que já está lá.

Por que é que isto importa? Porque a maioria dos dispositivos IoT tem segurança integrada mínima. Executam sistemas operativos simplificados, raramente recebem atualizações e comunicam frequentemente através de protocolos não encriptados. Um dispositivo de que se esqueceu – uma ficha inteligente antiga, uma câmara que deixou de usar – continua ligado, continua acessível e continua a ser um potencial ponto de entrada. Quanto mais dispositivos tiver, maior será a sua superfície de ataque e mais fácil será para algo escapar pelas frestas.

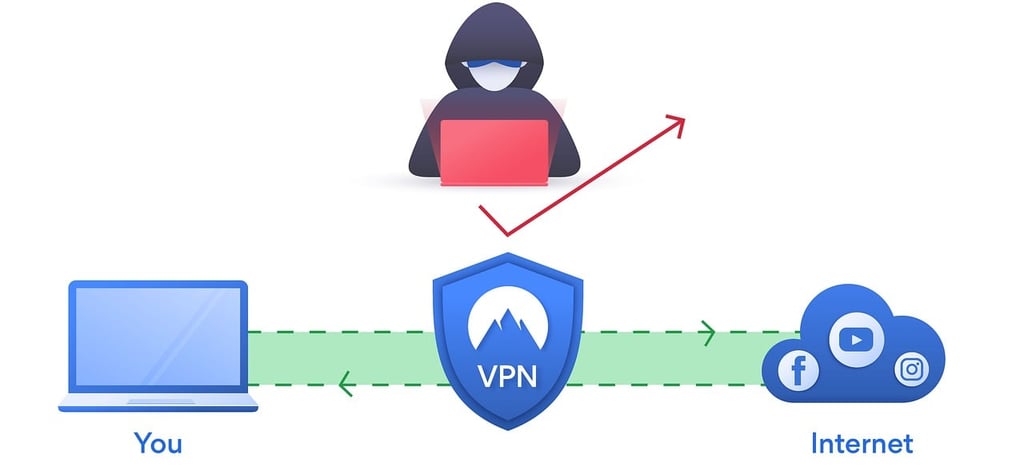

Passo três: a escuta silenciosa

Nem todos os ataques são barulhentos. Algumas das técnicas mais eficazes envolvem simplesmente ouvir. Numa rede doméstica não segura ou mal segmentada, um atacante pode:

Analisar o tráfego não encriptado para capturar credenciais, atividade de navegação ou dados pessoais.

Detetar padrões — quando está em casa, quando não está, que dispositivos estão ativos em que horários.

Identificar alvos de alto valor, observando quais os dispositivos que comunicam com sites bancários, VPNs corporativas ou armazenamento na nuvem.

Este reconhecimento passivo pode passar despercebido durante muito tempo, porque a maioria das redes domésticas não tem qualquer monitorização implementada.

É aí que a diferença entre uma verificação pontual e a segurança contínua se torna evidente. Uma verificação diz-lhe o que está presente neste momento. Mas e o dispositivo que se ligar amanhã ou na próxima semana? Com uma subscrição do Fing (Starter, Premium ou Professional), pode implementar o Fing Agent — disponível no Raspberry Pi, NAS e Docker — para monitorizar a sua rede 24 horas por dia, 7 dias por semana. Ele rastreia todas as ligações e desligações a qualquer hora, para que saiba sempre o que está a acontecer na sua rede, mesmo quando não está a verificar.

Então, o que pode realmente fazer a esse respeito?

A segurança da rede doméstica começa pela visibilidade. Não é possível proteger o que não se vê – mas a boa notícia é que dar os primeiros passos é mais fácil do que pensa.

Eis um guia prático:

Analise a sua rede. Descarregue o Fing Desktop (é gratuito) e execute a sua primeira verificação de detecção de rede. Identifique todos os dispositivos ligados, verifique se existem portas abertas e certifique-se de que reconhece tudo o que está na lista.

Configure a monitorização contínua. Atualize para uma subscrição Fing e instale o Fing Agent num Raspberry Pi, NAS ou contentor Docker. Receberá alertas assim que um dispositivo desconhecido se ligar à sua rede – sem mais pontos cegos.

Assuma o controlo total. Com os planos Premium e Professional do Fing, pode ir um passo além e bloquear completamente dispositivos desconhecidos ou indesejados da sua rede. Já não está apenas a observar – está a gerir ativamente quem e o que tem acesso.

Altere as credenciais predefinidas. No seu router, nos seus dispositivos inteligentes, em tudo. Use palavras-passe fortes e únicas.

Atualize o firmware. Consulte o site do fabricante do seu router e aplique a atualização mais recente. Ative as atualizações automáticas sempre que possível.

Desative serviços desnecessários. Desative o UPnP, a gestão remota e o WPS se não os estiver a utilizar ativamente, ou utilize o Fing para executar uma verificação de segurança Wi-Fi e detetar serviços expostos automaticamente.

Segmente a sua rede. Se o seu router suportar, coloque os dispositivos IoT numa VLAN separada ou numa rede de convidados para que não possam aceder aos seus dispositivos principais.

Saber como analisar a sua rede doméstica em busca de vulnerabilidades não é uma competência reservada aos profissionais de TI. Com as ferramentas certas, demora apenas alguns minutos – e a clareza que isso traz vale bem a pena.

Veja a sua rede antes que outra pessoa o faça

Os hackers não precisam de exploits sofisticados para comprometer uma rede doméstica. Eles contam com a negligência – palavras-passe predefinidas, dispositivos esquecidos, firmware sem atualizações, portas abertas. Estes não são casos excecionais. São a norma.

A melhor defesa não é a paranóia. É simplesmente saber o que está na sua rede. Comece com uma ferramenta gratuita de deteção de rede, veja o que está realmente ligado e decida até onde quer ir a partir daí. O Fing dá-lhe as ferramentas para cada passo: análise gratuita para começar, monitorização 24 horas por dia, 7 dias por semana, para se manter informado, e planos avançados para assumir o controlo total.

Pode ficar surpreendido com o que encontrar – e essa curiosidade é o primeiro passo para uma casa mais segura.

DeepL.com (o tradutor com versão gratuita)