Cuidado com este que é Perigoso

Mais um para nos fazer a vida negra

IPTVDICAS

2/23/20265 min ler

Atenção a este artigo trazido pela thefabric.com

Fica aqui um breve excerto já traduzido para Português.

#######

"Uma pesquisa recente realizada pela nossa equipa de Inteligência de Ameaças Móveis (MTI) revelou mais um trojan bancário para Android. Decidimos chamá-lo de Massiv, em homenagem a um dos seus componentes. Essa nova ameaça, embora tenha sido observada apenas em um número limitado de campanhas bastante direcionadas, já representa um grande risco para os utilizadores de serviços bancários móveis, permitindo que seus operadores controlem remotamente os dispositivos infectados e realizem ataques de invasão de dispositivos com transações fraudulentas adicionais realizadas a partir das contas bancárias das vítimas. A distribuição do Massiv destaca outra tendência crescente observada no panorama das ameaças móveis: os autores das ameaças mascaram o seu malware como aplicações de IPTV, visando utilizadores que procuram aplicações de televisão online.

Os principais pontos deste relatório são:

O Massiv é uma nova família de malware de apropriação de dispositivos sem ligações diretas a outras ameaças conhecidas.

As suas capacidades de controlo remoto levaram a casos confirmados de fraude no sul da Europa.

As aplicações de IPTV são cada vez mais utilizadas como disfarce para a distribuição de ameaças móveis…"

#######

"...O estado digital está a abrir portas

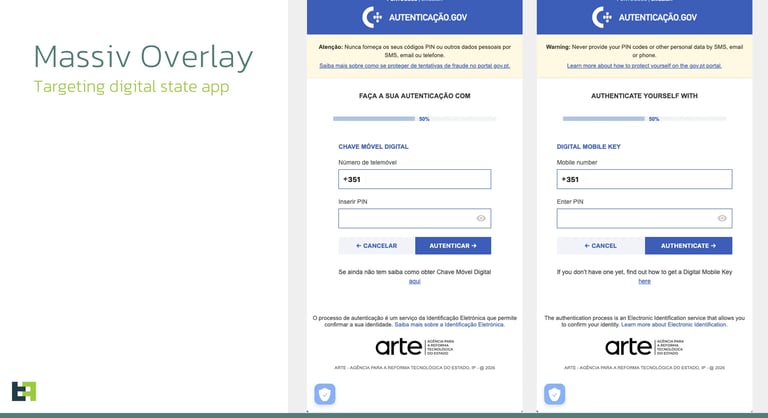

Os ataques de sobreposição servem como uma técnica inicial utilizada pelos operadores do Massiv para facilitar atividades fraudulentas. Assim como outras famílias de malware bancário, o Massiv monitoriza as aplicações iniciadas em dispositivos infetados e exibe uma sobreposição falsa se uma aplicação alvo for iniciada pela vítima. A tela falsa imita a interface do utilizador da aplicação original e solicita que o utilizador insira credenciais e outras informações confidenciais, como detalhes de cartão de crédito.

Curiosamente, uma das campanhas do Massiv, analisada pelos nossos analistas, tinha como alvo a aplicação do governo português gov.pt, solicitando à vítima o número de telefone e o código PIN. Esta aplicação funciona como uma carteira de identidade digital para Portugal. É provável que os criminosos a tenham como alvo para usar os dados da vítima para contornar a verificação KYC que poderia ser feita através desta aplicação.

Ele também se conecta a outro serviço, o Chave Móvel Digital, um sistema português de autenticação e assinatura digital que permite aos cidadãos acessar com segurança serviços online públicos e privados. Isso inclui interagir com bancos online, o que significa que ele também pode ser usado para acessar a conta bancária da vítima e realizar e aprovar transações fraudulentas"

Assumindo o controlo do dispositivo

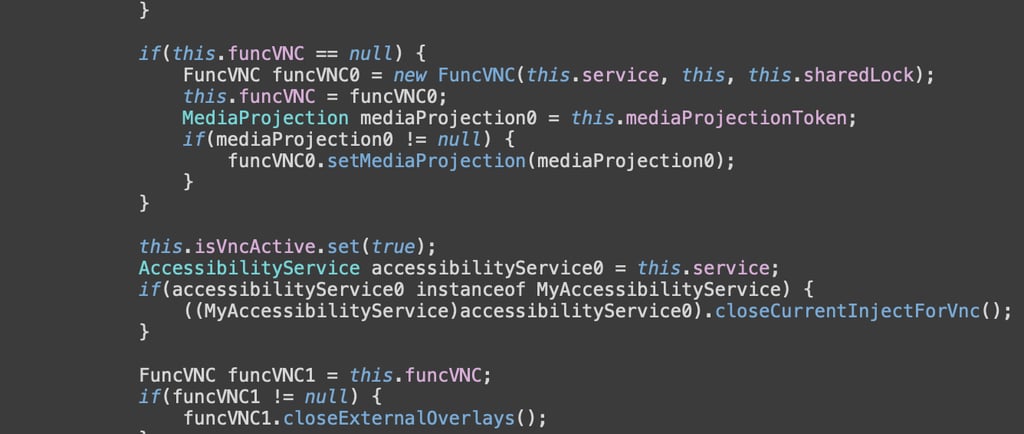

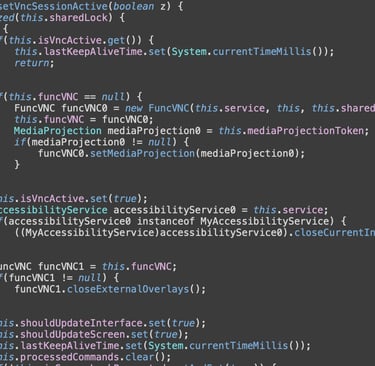

Após roubar as credenciais e outros dados confidenciais com sobreposições e keylogging, o Massiv fornece ao operador acesso remoto ao dispositivo infetado. A classe FuncVNC implementa uma capacidade de monitorização visual remota e interação construída sobre o AccessibilityService do Android. A sua funcionalidade estabelece um canal de controlo que permite a um operador remoto observar e manipular a interface do utilizador do dispositivo quase em tempo real.

Todas as comunicações são realizadas através de um canal WebSocket, que atua como transporte de comando e controlo (C2) para comandos de entrada e dados de interface do utilizador de saída.

Seguindo a tendência moderna, o Massiv suporta dois modos de operação durante uma sessão de controlo remoto: streaming de ecrã e modo de árvore de interface do utilizador. O modo de streaming de ecrã depende da API MediaProjection, partilhando efetivamente o conteúdo do ecrã com o operador remoto.

No entanto, algumas aplicações implementam proteção contra captura de ecrã. Para contornar isso, o Massiv usa o chamado modo UI-tree - ele percorre as raízes AccessibilityWindowInfo e processa recursivamente os objetos AccessibilityNodeInfo para construir uma representação JSON de:

Texto visível e descrições de conteúdo

Nomes de classes de elementos da interface do utilizador

Coordenadas do ecrã (limites)

Sinalizadores de interação (clicável, editável, focado, ativado)

Apenas os nós considerados «importantes» (visíveis e interativos ou com texto) são exportados, reduzindo o ruído e focando-se em elementos de interface acionáveis. Isto produz um modelo de interface estruturado, em vez de capturas de ecrã brutas. Isso permite ao operador:

Identificar botões, campos de entrada ou prompts específicos

Compreender as posições do layout

Automatizar interações com base nos atributos dos elementos.

O Massiv implementa um conjunto de ações suportadas que podem ser realizadas pelo operador remoto. Os comandos de controlo remoto suportados estão listados no Apêndice..."

#######

"...O filme mais assustador que você vai assistir

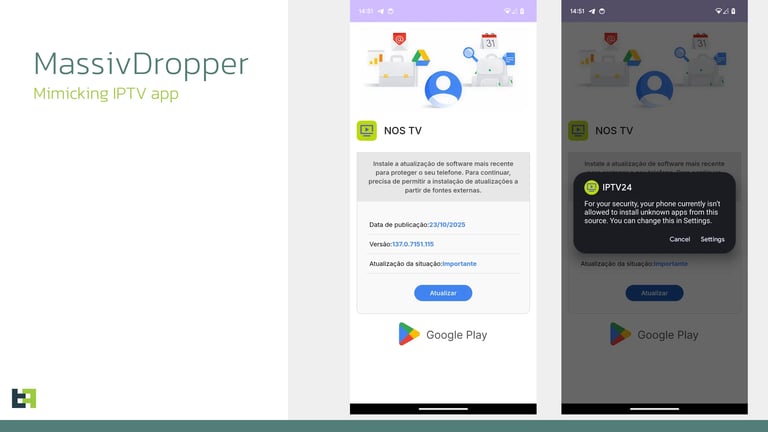

Na campanha observada pela MTI, o Massiv está se disfarçando como um aplicativo de IPTV. Esses tipos de aplicativos fornecem acesso a serviços de TV online. Existem vários serviços que oferecem isso, incluindo alguns que podem violar as políticas de direitos autorais e, portanto, não podem ser distribuídos pela Google Play Store oficial. Em geral, os utilizadores de aplicações IPTV estão acostumados com o facto de que essas aplicações são distribuídas fora da loja oficial, geralmente através de seus próprios sites ou canais do Telegram.

Essa abordagem é um prato cheio para os fraudadores ansiosos por entregar malware a uma vítima inocente. Como os utilizadores de IPTV acham muito natural procurar esses aplicativos fora da loja, criar um site falso de um novo aplicativo atraente (ou falsificar um já existente) permite que os agentes de ameaças mantenham o utilizador sem suspeitas sobre a necessidade de instalar o aplicativo a partir de fontes desconhecidas. Os utilizadores que procuram conteúdo «premium» ou restrito a uma região já estão acostumados a ignorar as lojas oficiais de aplicações, o que reduz a desconfiança.

Na maioria dos casos observados, trata-se apenas de uma dissimulação. Nenhuma aplicação IPTV real foi infetada ou continha inicialmente código malicioso. Normalmente, o dropper que imita a aplicação IPTV abre um WebView com o site da IPTV, enquanto o malware real já está instalado e em execução no dispositivo.

Olhando de forma mais ampla para o panorama atual das ameaças móveis, vemos que o Massiv não é o único malware que usa esse disfarce. Nos últimos 6 a 8 meses, essa isca tornou-se cada vez mais popular, pois observamos um número crescente de amostras de droppers de malware disfarçados como aplicativos de IPTV. Os países que foram observados como alvo desse tipo de disfarce incluem Espanha, Portugal, França e Turquia…"

Conclusão:

Tenham muito cuidado a quem dão acesso nas vossas redes...

Cuidado se o vosso telefone pedir para instalar uma app chamada IPTV24

No artigo é mostrado o exemplo em que o usuário é levado a carregar no ecrã de Login da app Nos TV mas depois quando tenta fazer login aparece para instalar o tal IPTV24.

Podem ler o artigo completo em Inglês aqui

(https://tinyurl.com/7jp2xe2h)

Traduzido com a versão gratuita do tradutor - DeepL.com

Traduzido com a versão gratuita do tradutor - DeepL.com